AIエージェントが本番で価値を出すには、ユーザーに代わって外部サービスを操作する場面が避けられない。メール送信、カレンダー更新、SaaSデータ取得といった操作を安全に委任するには、OAuth 2.0の認可コードグラント、いわゆる3-legged OAuthの正しい実装が前提になる。AWSが今回示したのは、その設計をAmazon ECS上で完結させる参照実装である。

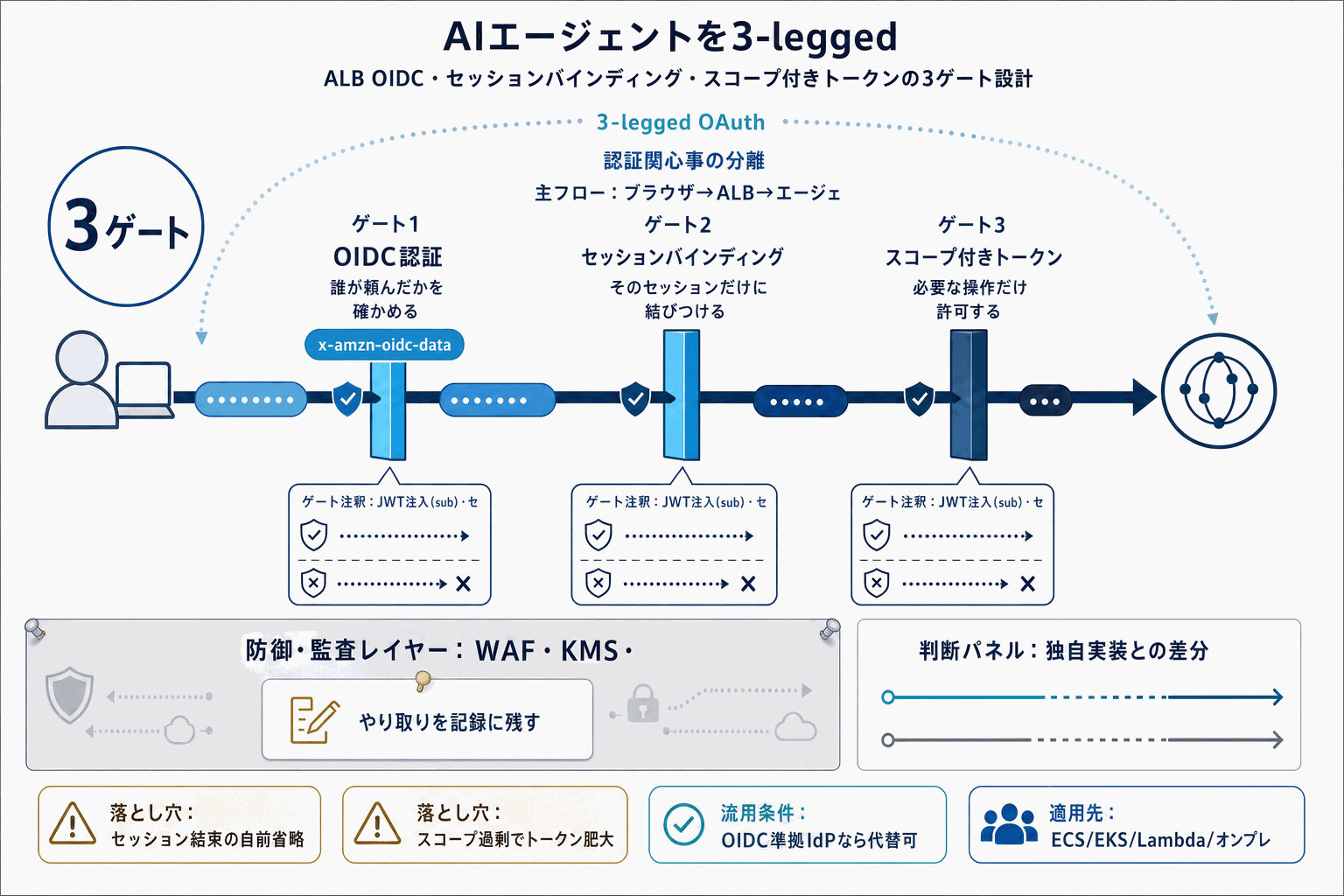

構成の要は3層の分離だ。まずApplication Load BalancerがOIDC認証を担い、認証済みリクエストにx-amzn-oidc-dataヘッダーとしてJWTを注入する。エージェント本体はこのsubフィールドでユーザーを一意識別するため、認証ロジックをアプリから切り離せる。次にセッションバインディングを担う別ECSサービスが、取得したトークンを正しいユーザーセッションに紐付け、横取りを防ぐ。最後にAgentCore Identityがスコープ付きトークンを発行し、エージェントは最小権限で外部APIにアクセスする。

この設計の実務的な含意は大きい。第一に、AgentCore IdentityがBedrockに閉じないスタンドアロンサービスとして提供され、ECS・EKS・Lambda・オンプレミスに対応する点だ。既存ワークロードを移行せずにエージェント化を進められる。第二に、例示IdPはMicrosoft Entra IDだが、OIDC準拠であれば他プロバイダーでも流用できる。第三に、WAF・KMS・CloudWatchを組み込んだ形でCSRF対策と監査証跡まで示されているため、社内セキュリティレビューの説明責任が軽くなる。

落とし穴として意識すべきは、セッションバインディングを自前実装で省略しがちな点と、スコープ設計を怠るとトークンが過剰権限になりやすい点だ。GitHubに実装コードが公開されているため、まずサンプルをそのまま動かし、ヘッダー注入とトークンフローを目視で追うのが近道になる。